Дипломные работы по Информационной безопасности

-

Шок-цена - 30 %

Шок-цена - 30 %

Шок-цена - 20 %

Шок-цена - 20 %

Шок-цена - 15 %

Шок-цена - 15 %

Как написать дипломную работу на тему информационной безопасности. Актуальность цели и задач во введении диплома, направления исследования, суть и особенности написания, а также готовый образец плана, содержания и заключения дипломной работы по информационной безопасности. Узнать рекомендации экспертов и скачать пример дипломной работы бесплатно.

В настоящее время активно ведутся исследования различных систем, риск-моделей различных атак на компоненты систем и возникающих от их реализации ущербов в дипломных работах по информационной безопасности.

В настоящее время активно ведутся исследования различных систем, риск-моделей различных атак на компоненты систем и возникающих от их реализации ущербов в дипломных работах по информационной безопасности.Актуальность диплома по информационной безопасности обусловлена необходимостью обеспечения безопасности информации в любой системе сбора, обработки, представления и архивирования данных. Высокий уровень информатизации общества, деятельности любого предприятия или организации объясняют необходимость в оперативном получении актуальной и достоверной информации в режиме реального времени, на ряду с чем возникает необходимость обеспечения безопасности данных, которая заключается в защите прав собственности и решении задач безопасности по защите от утечки, модификации и утраты. Для более глубокого понимания сути в данной статье представлены рекомендации по написанию таких тем дипломных работ по информационной безопасности, пример которых приведен в таблице ниже.

1. Безопасность информации: диплом по защите ЛВС 2. Дипломная работа по информационной безопасности АС 3. Диплом: Информационная безопасность режимных объектов 4. ВКР: Разработка и внедрение системы информационной безопасности в телекоммуникационной компании 5. Дипломная работа: Повышение безопасности на сегменте специализированной информационно-телекоммуникационной сети 6. Выпускная бакалаврская работа: Организация криптографической защиты информации в информационной системе ИТ сервиса 7. Дипломная работа: Защита информационной системы банка от утечки конфиденциальной информации 8. Диплом: Разработка системы по защите информационной безопасности на предприятии 9. Дипломная работа: Обеспечение информационной безопасности с помощью внедрения DLP 10. Бакалаврская работа: Организация защиты информационной системы предприятия на основе типовых решений 11. Диплом: Разработка программного обеспечения для защиты от утечки информации по информационным каналам 12. Диплом: Разработка политики информационной безопасности для автоматизированных информационных систем в защищенном исполнении 13. Дипломная работа: Разработка алгоритмов принятия решений по управлению информационной безопасностью 14. Магистерская работа: Обеспечение информационной безопасности компании-интернет-провайдере 15. Диплом: Разработка системы информационной безопасности для строительной компании 16. Дипломная работа: Анализ и модернизация системы информационной безопасности предприятия 17. Магистерская диссертация: Обеспечение информационной безопасности с использованием СКУД в торговой компании 18. Диплом: Разработка политики информационной безопасности в строительной компании 19. Дипломная работа: Информационная безопасность платежной системы 20. Дипломная работа: Безопасность информации как процесс управления рисками 21. Дипломная работа: Безопасность информации на основе логического моделирования 22. Диплом: Безопасность данных на основе зашумления канала передачи Целью дипломной работы по информационной безопасности является построение и исследование возможности применения риск-моделей. Для реализации дипломной работы по информационной безопасности необходимо решить приведенные ниже задачи:

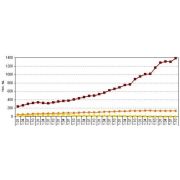

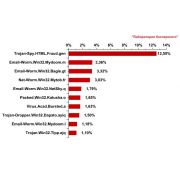

1. Подбор и исследование статистических данных реализации угроз и атаки информационной безопасности, включая выдвижение гипотез и их доказательство относительно случайных величин.

2. Обоснование видов и функций ущербов, получение аналитической модели риска для отдельного элемента системы, а также интегрального риска системы.

3. Формирование динамической риск-модели на основе коэффициентов чувствительности.

4. Выработка рекомендаций и алгоритмов по предупреждению атак подобного рода на основе управления риском.

По сути, дипломная работа по безопасности информации заключается в определении мер по созданию таких условий, при которых будут реализована защита данных от несанкционированных изменений, разрушения, хищения. Иными словами, безопасность данных представляет собой комплекс организационных, организационно-технических и программных мер. Вместе с тем, при написании дипломной работы по безопасности информации необходимо учитывать уровень безопасности как рабочих станций, так и крупных серверов, вычислительных комплексов и глобальных вычислительных сетей различного назначения.

В дипломе по безопасности данных обязательно выявление угроз безопасности информации, которые могут привести к разрушению, искажению или несанкционированному использованию ресурсов. Потенциальные угрозы безопасности информации отличаются многообразием вредоносных воздействий и направлены практически на все компоненты системы. В качестве источников угроз безопасности информации могут фигурировать как санкционированные пользователи, так и сторонние лица, в связи с чем, при написании диплома по безопасности данных необходимо учитывать ограниченность материальных ресурсов, выделяемых на защиту информации, что влечет за собой рационализацию распределения.

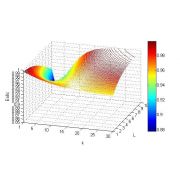

Исследование безопасности информации в дипломе невозможно без оценки вероятности реализации атак от случайных воздействий. В общем виде подход к оценке вероятности заключается в выявлении вероятности нарушений, которые приводят к модификации, утрате или утечке информации, на выбранном интервале времени. Как правило, вполне обоснованно рассмотрение ущерба как случайной величины. В этом случае описание принято осуществлять с использованием заданного закона распределения.

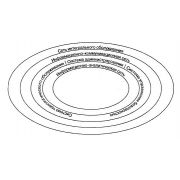

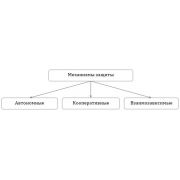

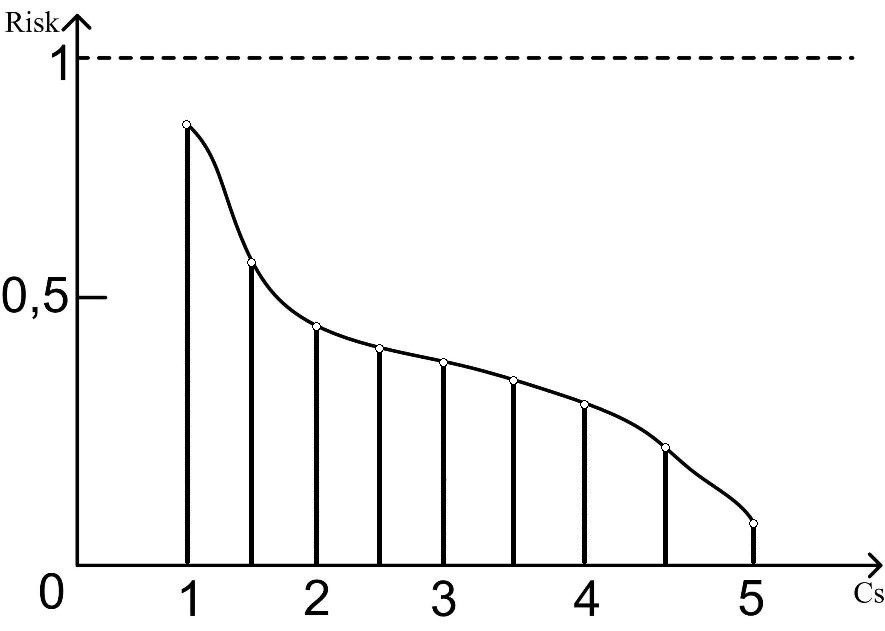

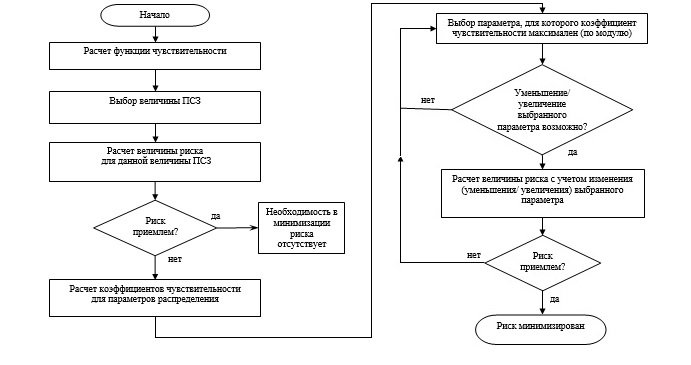

Конечным результатом оценки безопасности данных в дипломе должно стать выявление закономерностей и разработка алгоритма защиты. Другими словами, в дипломе по информационной безопасности следует разработать алгоритм обеспечения информационной безопасности, подобный пример которого представлен на рисунке 2.

Рисунок 2 - Алгоритм снижения риска в дипломе по информационной безопасности

Таким образом, безопасность информации в дипломе обеспечивается разработкой комплекса специальных мероприятий по правилам использования, доступности со стороны персонала, процедур компьютерной обработки. При написании дипломной работы по информационной безопасности рекомендуется учитывать следующие меры защиты.

1. Проверка подлинности данных 2. Контроль доступа в помещения 3. Разделение полномочий, сокращение привилегий для сотрудников 4. Шифрование данных 5. Применение цифровой подписи 6. Использование биометрических данных 7. Применение электронных карт и считывателей 8. Использование антивирусных систем 9. Учет целостности информации 10. Резервирование баз данных 11. Регламентирование правил и способов защиты документации 12. Разработка инструкций Практическая ценность диплома по информационной безопасности может заключаться в следующем перечне:

1. Доказательство выдвинутых гипотез позволяет обосновано применять рассматриваемый класс распределений для решения задач информационной безопасности.

2. Полученные аналитические риск-модели компонент систем в совокупности с аналогичными выражениями для других законов распределения в перспективе позволят разработать комплексные риск-модели, способные анализировать весь спектр атак на компьютерные системы.

3. Динамические модели, функции чувствительности компьютерных систем позволяют решать задачи построения компьютерных систем с заданным уровнем риска.

4. Вычислительный эксперимент соответствующего алгоритма управления риском позволяет проводить многовариантный расчет, оптимизирующий задачи построения систем с заданным уровнем риска.

В качестве примера этапа дипломной работы по информационной безопасности приведем описание обеспечения целостности и конфиденциальности информации в платежной системе ПАО «АКИБАНК»:

1. Управлением доступом к информации и ресурсам за счет ограничения количества персонала пользователей, имеющих соответствующие производственной необходимости полномочия доступа.

2. Использованием как штатных, так и дополнительных специализированных программно-технических средств разграничения прав доступа.

3. Резервным копированием массивов информации, созданием резервных загрузочных модулей, повторением сбойных процессов.

4. Контролем действий пользователей, особенно действий, производимых с критичными ресурсами, влияющими на работоспособность всей платежной системы.

5. Наличием подсистем антивирусной защиты в составе платежной системы.

6. Мредствами криптографической защиты информации и шифрования; встроенными средствами контроля целостности.

Вместе с тем, в ВКР по информационной безопасности следует описать средства и методы обеспечения доступности информационных ресурсов. В данном примере доступность услуг терминалов и других функциональных компонентов платежной системы ПАО «АКИБАНК» обеспечивается:

1. Разграничением доступа участников платежной системы и инженеров платежной системы за счет применения программно-технических средств.

2. Путем предоставления пользователям прав, обеспечивающих выполнение обязанностей в рамках полномочий пользователя.

3. Резервированием аппаратных и программных средств терминалов платежной системы, элементов программно-технической инфраструктуры платежной системы.

4. Архивированием электронных документов и документированной информации в электронном виде, документации и технологических архивов участников платежной системы.

5. Наличием регулярно актуализируемых и проверенных на практике планов обеспечения непрерывной работы и восстановления платежной системы.

6. Резервированием средств и оборудования телекоммуникаций, наличием альтернативных каналов связи, дублированием линий телекоммуникаций.

Скачать дипломную работу по информационной безопасности (пример)

Скачать другие готовые или купить дипломную работу по информационной безопасности

Заказать дипломную работу по информационной безопасности или оценить стоимость