Как написать дипломную работу на тему разработки системы защиты. Актуальность цели и задач во введении диплома, направления исследования, суть и особенности написания, а также готовый образец плана, содержания и заключения дипломной работы по разработке системы защиты. Узнать рекомендации экспертов и скачать пример дипломной работы бесплатно.

Актуальность диплома по разработке системы защиты обусловлена необходимость обеспечения предупреждений и предотвращения возникновения внештатных ситуаций. Такие системы должны автоматически выводить компоненты и элементы АС, а также производство в целом (при необходимости) в безопасный режим работы. Для более глубокого понимания сути в данной статье представлены рекомендации по написанию таких тем дипломных работ по разработке системы защиты, пример которых приведен в таблице ниже.

| 1. Диплом: Разработка системы защиты, основанной на управлении рисками |

2. Дипломная работа: Разработка системы защиты в части комплекса технических решений |

| 3. Дипломная разработка системы защиты, анализ эффективности и совершенствования |

4. Дипломная работа: Разработка системы защиты информации в банке |

| 5. Дипломная работа: Разработка системы информационной защиты распределенных баз данных банка |

6. Бакалаврская работа: Разработка системы защиты электронного документооборота коммерческого предприятия |

| 7. Дипломная работа: Разработка системы защиты от утечки данных в информационной системе банка |

8. Диплом: Разработка системы контроля и управления доступом |

| 9. Дипломная работа: Разработка системы контроля и управления доступом в компании |

10. Выпускная бакалаврская работа: Разработка системы защиты информации на предприятии |

| 11. Диплом: Повышение эффективности передачи информации и разработка системы защиты мобильных целевых сетей |

12. НИР: Разработка системы безопасности интернет-магазина |

| 13. Диплом: Разработка системы защиты информации от несанкционированного доступа с учетом менеджмента инцидентов информационной безопасности |

14. Магистерская работа: Разработка системы защиты информации предприятия по разработке программных продуктов на заказ |

| 15. Выпускная квалификационная работа: Разработка системы защиты информации предприятия с помощью DLP и СКУД |

16. Научно исследовательская работа: Разработка системы защиты информации с использованием СЭД |

| 17. Магистерская диссертация: Разработка системы контроля и управления доступом в компании (СКУД Smartec) |

18. Диплом: Разработка системы управления контроля и управления доступом (СКУД) в торговой компании |

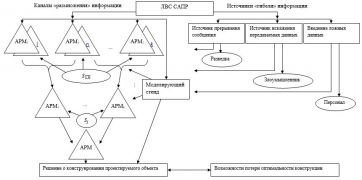

Иными словами, дипломная работа по разработке системы защиты посвящена проектированию и разработке подсистемы, входящей в состав автоматической системы контроля и регулирования технологических процессов.

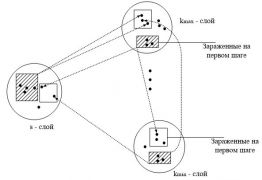

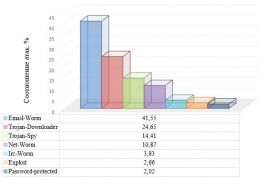

Системы защиты обеспечивают предотвращение внештатных ситуаций путем передачи сигналов ответственным сотрудникам или остановки технологического процесса и агрегатов без вмешательства персонала. Так, например, защита газотранспортных магистралей обеспечивается путем быстрого сброса давления (стравливание газов в атмосферу), а система защиты информации обеспечивает безопасность данных путем применения средств защиты информации (подробно о защите персональных данных изложено здесь). В качестве примера можно привести схему работы такой системы на рисунке 1.

Рисунок 1 - Схематичное изображение разработанной системы защиты в дипломе

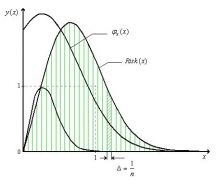

При написании дипломной работы по разработке системы защиты рекомендуется проектировать систему таким образом, чтобы учитывать не только вероятность отказа, но и появления ложных срабатываний. Следует учитывать, что уменьшение вероятности появления отказа увеличивает вероятность ложного срабатывания.

По сути, система защиты автоматизировано выполняет операции по восстановлению штатной работы, а при аварийном режиме останавливает работы критических технологических узлов и передает сигнал соответствующим сотрудникам. Так, например, блокировка топливного насоса не позволяет осуществить операции по вращению ротора до начала работы насоса.

Необходимо учитывать, что системы защиты подразделяются на локальные и централизованные. Так, например, при подготовке диплома по разработке системы защиты информации локальные системы защиты можно определить наличием управляющей связи с объектом, а централизованные реализацией процесса защиты производства из центрального пункта управления.

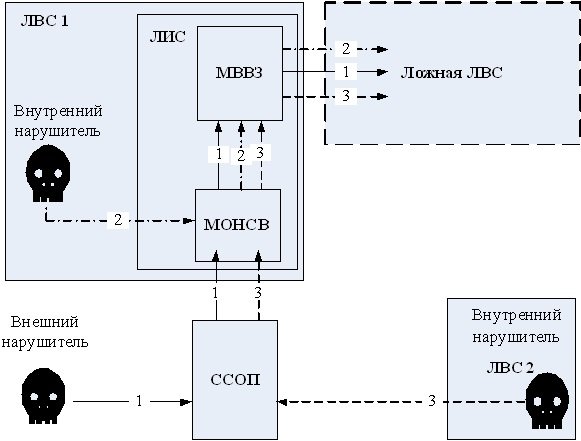

В качестве примера дипломной работы по разработке системы защиты приведем этап по проектированию системы защиты с использованием ложной информационной сети.

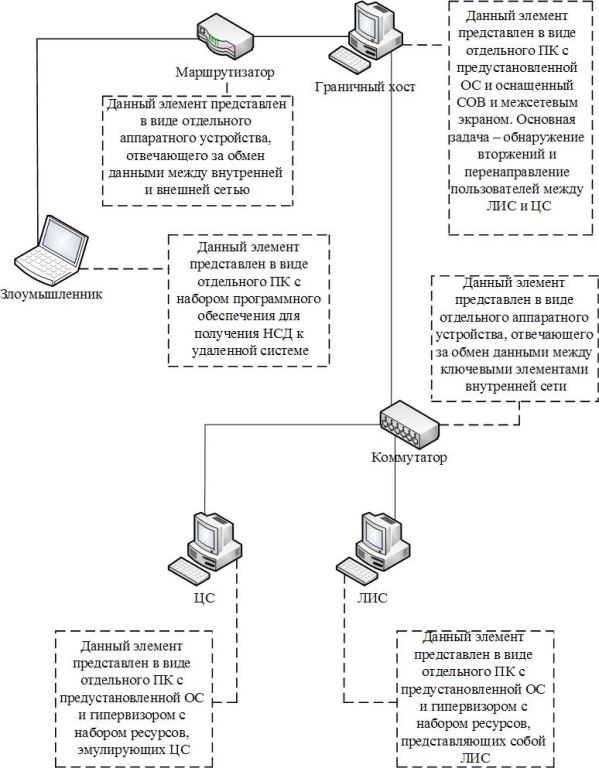

Схема разработанной системы защиты с использованием ЛИС представлена на рисунке 2. На рисунке представлены следующие элементы системы:

1. Персональный компьютер, эмулирующий работу ЦС.

2. Персональный компьютер с набором ресурсов ЛИС.

3. Коммутатор.

4. Маршрутизатор.

5. Персональный компьютер злоумышленника.

Рисунок 2 - Разработка системы защиты в дипломной работе

Реализация системы защиты в рассматриваемом примере осуществляется посредством применения средств виртуализации. На использование подобной схемы реализации повлияли следующие факторы:

1. Экономия рабочего пространства - при использовании технологии виртуализации достаточно одного ПК с большим запасом памяти (от 2 Гб) для развертывания всей целевой системы.

2. Экономия в затратах на реализацию системы защиты - в данном случае важную роль играет лишь стоимость использованного программного обеспечения, так как все аппаратные элементы, за исключением ПК с установленным гипервизором, являются виртуальными.

3. Простота настройки - в данном случае конфигурирование системы происходит лишь на программном уровне, все аппаратное обеспечение управляется гипервизором и прозрачно для пользователя.

4. Высокая отказоустойчивость - при выходе из строя отдельного элемента системы защиты достаточно перезапустить его на программном уровне или заменить резервной копией.

5. Возможность резервного копирования всех элементов системы защиты при проведении экспериментов.

В заключение стоит отметить, что при написании диплома по разработке системы защиты рекомендуется провести анализ технологического процесса, аварийных ситуаций и надежности схем (эффективности работы) технологических блокировок. Полный перечень актуальных статей и рекомендаций по защите информации и персональных данных изложен здесь.