Как написать дипломную работу на тему защиты информации в сетях. Актуальность цели и задач во введении диплома, направления исследования, суть и особенности написания, а также готовый образец плана, содержания и заключения дипломной работы по защите информации в сетях. Узнать рекомендации экспертов и скачать пример дипломной работы бесплатно.

Актуальность диплома по защите информации в сетях обусловлена непрерывным ростом объемов данных, циркулирующих в сетях, а также необходимостью в защите информации. На сегодняшний день защита информации в сетях является главной заботой всех систем. Для более глубокого понимания сути в данной статье представлены рекомендации по написанию таких тем дипломных работ по защите информации в сетях, пример которых приведен в таблице ниже.

| 1. Диплом: Защита информации в сетях на базе дискретных отображений класса "клеточные автоматы" |

2. Дипломная работа: Защита информации в сетях с учетом менеджмента инцидентов информационной безопасности |

| 3. Дипломная работа: Защита информации в сетях автоматизированной системы |

4. ВКР: Исследование методов эмулирования общедоступных wi-fi сетей |

| 5. Дипломная работа: Проектирование и конфигурирование информационной сети предприятия |

6. Диплом: Программные средства защиты информации в сетях компании |

| 7. Дипломная работа: Разработка рекомендаций по поиску и нейтрализации средств несанкционированного съема информации в кабинете директора |

8. Бакалаврская работа: Организация и проведение работ по поиску и нейтрализации электронных средств негласного съема информации в кабинете руководителя компании |

| 9. Дипломная работа: Система организации информационного взаимодействия объектов посредством VPN |

10. Диплом: Разработка комплекса средств защиты информации на предприятии |

| 11. Диплом: Программные средства защиты информации от преднамеренных угроз в ЛВС под управлением WINDOWS |

12. Дипломная работа: Управление персоналом как средство защиты информации в организации |

| 13. Магистерская диссертация: Разработка программного средства для обеспечения информационной безопасности компании на языке Delph |

14. Магистерская работа: Организация использования средств межсетевого экранирования на базе серверных систем Windows |

| 15. Научно исследовательская работа (НИР): Модернизация комплекта антивирусной защиты компании по разработке технических средств |

16. Дипломная работа: Обеспечение безопасности узлов связи аппаратными средствами в проектируемой ЛВС компанииi |

| 17. Магистерская диссертация: Анализ и проектирование безопасности информации на технических средствах производственного предприятия |

18. Выпускная бакалаврская работа: Предложения по построению программно-аппаратного комплекса специалиста по сертификационным испытаниям средств защиты информации |

По сути, дипломная работа по защите информации в сетях посвящена защите программного обеспечения, выбору средств защиты от различных угроз информационной безопасности, (например, компьютерных вирусов, электромагнитных наводок и т.д.), а также применению методов криптографии. Ключевой интерес в части обеспечения защиты информации в сетях представляет подсистема контроля и управления доступом. Дело в том, что контроль доступа является фундаментальным понятием процесса обеспечения безопасности (подробно о защите информации в компьютерных системах изложено здесь).

В дипломе по защите информации в сетях рекомендуется провести анализ и выбор адекватных конкретным обстоятельствам средств защиты информации с учетом потенциально возможных стратегии злоумышленника. Вместе с тем, в дипломной работе по защите информации в сетях стоит описать процесс организации следующих аспектов:

1. Непосредственная защита рабочих станций и сетей связи.

2. Учет и хранение данных.

3. Обработка документооборота (правила циркуляции, учета, хранения, уничтожения).

4. Контроль средств копирования информации и размножения документов (включая проверку системного журнала).

5. Защита коммерческой информации.

6. Охрану территории предприятия, его основных узлов и сооружений.

7. Контроль посещения структурных подразделений посторонними лицами или лицами с несоответствующими правами доступа.

Еще одним важным аспектом защиты информации в сетях является периодическая подготовка и распространение ключей абонентского шифрования и кодов подписи. Актуальные значения кодов должны быть доступны только сотрудникам, имеющим соответствующие полномочия.

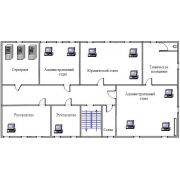

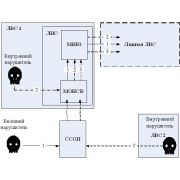

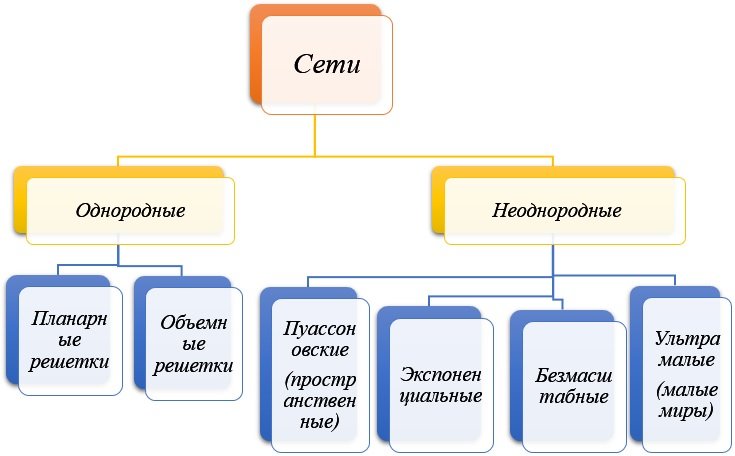

При написании подобных работ следует уделить внимание топологии сети, в которой необходимо защитить информацию. Пример структуры сети изображен на рисунке 1.

Рисунок 1 - Структура сети в дипломе по защите информации

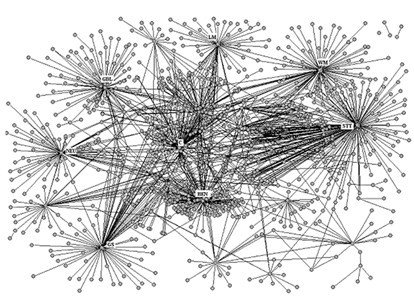

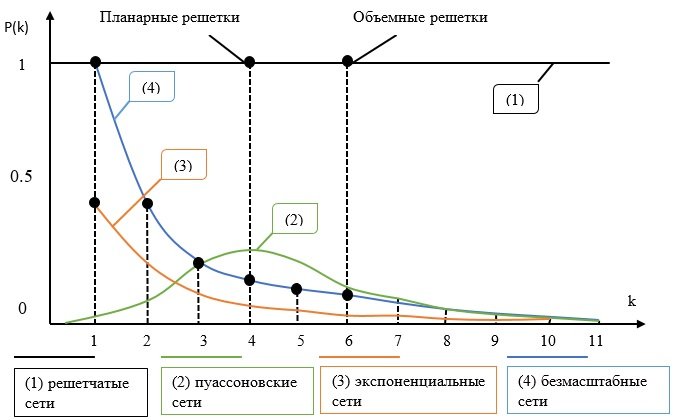

Ярким примером неоднородной структуры являются безмасштабные сети, которые характеризуются значительными флуктуациями количества связей k (степени вершин), которые имеет любая вершина в сети. Это свойство нашло свое отражение в распределении этой степени с тяжелым хвостом (определенное как вероятность, что любая вершина связана с k другими вершинами), которое часто аппроксимируется степенным законом вида P(k) ~ k-γ с 2<γ≤3. Это подразумевает статистическое изобилие вершин с очень значительными степенями, т.е. так называемых ''центров'' (концентраторов). В этом случае закон распределения P(k) степени вершин k в сети не имеет ярко выраженной локализации (случай 1 на рисунке 2), а наличествует длинных хвост убывания степени (случаи 2, 3, 4 на рисунке 2). Соответственно в первом случае мы имеем однородную (гомогенную) сеть, а во втором - неоднородную (гетерогенную) структуру сети (рисунок 3).

Рисунок 2 - Графическая иллюстрация разновидностей сетей

Рисунок 3 - Обобщенная классификация топологических разновидностей сетей

В подобных сетях вопрос защиты информации особенно актуален, т.к изобилие многостепенных вершин достигает уровня, который (в случае вирусной атаки) обуславливает резкое увеличение количества зараженных вершин вне зависимости от опасности инфекции. Фактически, это приводит к отсутствию эпидемического порога, ниже которого инфекция не может привести к вспышке эпидемии.

Отсюда рост инфицированных вершин регулируется по временной шкале τ пропорционально соотношению между первым и вторым моментом распределения в степени вершин сети, где τ ~ (‹k›)/(‹k^2›). Это означает, что, чем больше флуктуация степени (регулируется ‹k2›), тем быстрее будет распространение инфекции. В частности, практически имеет место быть резкое повышение распространенности инфекции в неоднородных безмасштабных сетях, где ‹k2›→∞ и размер сети не ограничен. Этот эффект также имеет место быть в сетях с нетривиальными корреляционными функциями подключения, нередко встречающихся на практике. Кроме того, зачастую просматривается интересная иерархическая динамика, когда инфекция распространяется через каскад, который прогрессирует по степени, от высшего к низшему классу. Эта иерархия инфицирования может использоваться для создания специальных стратегий сетевой защиты, где учитывается направление эпидемии: каскадно-вверх (с ростом k), каскадно-вниз (с убыванием k), веерно (всесторонне).

Эпидемиологические исследования обычно осуществляются в равновесии или в длительном стационарном состоянии (ненулевое состояние распространенности, связанное с наличием эндемичной фазы, в присутствии или в отсутствие глобальной вспышки, или нештатных циклов), что наблюдается во многих инфекциях.

Также имеют большое значение динамическое развитие вспышек эпидемий и последствия введения начального числа источников инфекций в большую популяцию восприимчивых вершин сети. Базовым параметром в эпидемиологии является основной репродуктивный номер R0, который определяет количество вторичных инфицированных вершин, порожденных одним зараженным узлом. В предположении о гомогенном смешивании (однородные сети), когда инфицированный узел находится в контакте с ‹k› другими, основной репродуктивный параметр определяется как:

R_0=(λ∙‹k›)/μ, (1.1)

где λ - плотность вероятности того, что восприимчивый узел в контакте с инфицированной вершиной заразится, а μ - это скорость восстановления зараженных узлов. Нетрудно заметить (1.1), что любая эпидемия имеет шанс для распространения только при R0>1. В этом случае она порождает большее количество зараженных вершин, чем количество вершин, которые восстановлены. В итоге растет количество зараженных i(t) за время t:

i(t)≃i_0 〖∙e〗^(t/τ_d ), (1.2)

где i0 - начальная плотность инфицированных вершин, а τd - постоянная времени вспышки, которая из (1.1) определяется следующим выражением:

τ_d^(-1)=μ∙(R_0-1). (1.3)

Предыдущие рассуждения (1.1) - (1.3) приводят к определению важнейшей эпидемиологической характеристики, а именно эпидемического порога. В самом деле, если степень распределения не является достаточно большой, чтобы получить репродуктивное число, большее единицы (λ>μ/(‹k›)), вспышка эпидемии не будет серьезно влиять на работоспособность сети и угасает довольно быстро. В эпидемиологических исследованиях, когда сделаны два важных предположения о «гомогенности смешивания» и постоянности λ (следовательно, контролируется постоянная времени), выделяются три различные стадии в эпидемии. Другими словами, каждая вершина сети может существовать только в определенном числе дискретных состояний: восприимчивая, зараженная или постоянно восстановленная. Последнее состояние предполагает, что узел больше не может заразиться инфекцией. Общая численность вершин N, считается постоянной. Если S(t), I(t) и R(t) являются количествами восприимчивых, зараженных и удаленных вершин за время t, тогда N =S(t)+I(t)+R(t).

Самая простая эпидемиологическая модель, которую можно рассмотреть, является модель SIS. SIS - модель является красноречивым свидетельством тому, что процесс инфицирования дискретен и органично было бы описывать его не аналоговыми, а дискретными моделями, которые [40-55], к сожалению, пока не нашли широкого применения.

Модель SIS в основном используется в качестве парадигматической модели для изучения инфекционных заболеваний, ведущих к эндемичному состоянию с постоянным значением для распространения зараженных вершин, то есть степени вершин, в которых инфекция широко распространена в сети. В модели SIS, вершины могут существовать только в двух дискретных состояниях, а именно, восприимчивом и зараженном. В этой модели [114-116] вероятность того, что восприимчивая вершина заражается инфекцией от любого данного соседа в бесконечно малом временном интервале dt является λdt, где λ определяет скорость распространения вируса. В то же время, инфицированные вершины вылечены и вновь становятся восприимчивыми с вероятностью μdt. Таким образом, запускаются стохастический цикл восприимчивость - инфицирование - восприимчивость (отсюда и название модели). Однако SIS - модель не учитывает возможность удаления вершин в связи с их гибелью или приобретением иммунитета. Для этого была создана модель «восприимчивость - инфицирование - удаление» (SIR). Модель SIR, в самом деле, предполагает, что инфицированные вершины постоянно исчезают из сети со скоростью μ. В моделях, таких как SIS, число инфицированных вершин увеличивается до стационарно постоянной величины, которая отлична от нуля, если R0>1. Наоборот, в таких моделях, как SIR, число инфицированных вершин, стремится к нулю, так как все зараженные рано или поздно будут удалены. Кроме того, в этом случае, конечная часть популяции вершин зависит от эпидемической вспышки, только, если R0>1.

Вышеприведенные выводы действительны в контексте гомогенной гипотезы смешивания. Эта гипотеза предполагает, что в сети наличествуют очень маленькие колебания степени вершин. Иными словами, степень k колеблется очень мало, и можно предположить, что k≈‹k›, где скобки означают усреднение по степени вершин.

Однако многие сети очень неоднородны. Степень неоднородности может быть измерена в распределении степени Р(k), которое в этом случае убывает очень медленно. Так как для безмасштабных сетей она убывает по закону (рисунок 1.1, случай 4):

P(k)~k^(-γ). (1.4)

Ярким примером таких сетей, относящихся к исследованиям эпидемий, является Интернет. В подобных сетях средняя степень ‹k› больше не является основной переменной, и каждая ожидаемая флуктуация, описанная как ‹k2›, играет важную роль. Отсюда ключевым параметром является выражение основного репродуктивного параметра, которое в этом случае имеет вид:

R_0∝(〖‹k〗^2›)/(‹k›). (1.5)

В выражении (1.5) R0 пропорционален второму моменту степени, что не наблюдается в однородных сетях. Это имеет некоторые важные эпидемиологические последствия. Действительно, независимо от скорости распределения λ, основная репродуктивная скорость всегда больше, чем единица, что приводит к отсутствию эпидемического порога. Таким образом, в гетерогенных сетях, независимо от скорости распространения инфекции, наличествует конечная вероятность возникновения вспышки эпидемии.

В заключение стоит отметить, что эффективность защиты информации в сетях зависит от соблюдения требований на этапе проектирования, охватывающих среду функционирования сети. Полный перечень актуальных статей и рекомендаций по защите информации и персональных данных изложен здесь.