Как написать курсовую работу на тему систем защиты информации. Актуальность цели и задач исследования во введении курсового проекта, суть и особенности, а также готовый образец плана, содержания и возможность бесплатно скачать пример.

Система защиты информации представляет собой комплекс программно-технических и организационных решений, обеспечивающих выполнение целевых функций информационной инфраструктуры. При этом система защиты информации не должна каким-либо образом ограничивать функционал информационных систем, но должна обеспечивать выполнение функций безопасности на всех этапах эксплуатации. Таким образом, актуальность исследования системы защиты информации в курсовой обусловлена необходимостью обеспечения работоспособности систем организации или предприятия в условиях потенциальной реализации деструктивных воздействий злоумышленниками. Для более глубокого понимания сути в данной статье представлены рекомендации по написанию таких тем курсовых работ по системам защиты информации, пример которых приведен в таблице ниже.

| 1. Курсовая работа: Системы защиты информации на основе адаптивности (самообучающиеся системы): IDS; МЭ и т.д. |

2. Курсовая: Модели планирования экспериментов в имитационных моделях систем защиты информации. |

| 3. Курсовой проект: Блок защиты каналов управления автоматизированной системы защиты информации |

4. Курсовая работа: Внедрение системы обнаружения вторжений в существующую систему защиты информации |

| 5. Курсовая: Выбор технологии проектирования систем защиты информации |

6. Курсовой проект: Исследование ошибок системы защиты информации |

| 7. Контрольная: Разработка комплексной системы защиты коммерческой информации. |

8. Курсовая работа: Разработка предложений по созданию системы защиты информации в локальной вычислительной сети ... |

| 9. Курсовая: Разработка системы защиты информации предприятия на примере ... |

10. Курсовая: Разработка системы защиты конфиденциальной информации в процессинговой компании |

| 11. Курсовая работа: Состав и структура системы защиты информации |

12. Курсовая: Проектирование системы защиты информации коммерческого предприятия |

Как правило, цель курсовой работы заключается в разработке системы защиты информации или совершенствовании существующей системы. Для реализации указанной выше цели необходимо провести анализ потенциальных угроз и на основании результатов данного анализа предложить меры по организации защиты, что в совокупности и составит полную картину об эффективной системе защиты информации в курсовой работе. Во введении курсовой работы также следует отразить научную новизну и практическую ценность исследования, которые заключаются в разработке и внедрении новых подходов к обеспечению защиты организации или предприятия от исследуемых угроз безопасности.

При написании курсового проекта по системе защиты информации рекомендуется в первую очередь разработка концепцию обеспечения защиты для конкретного предприятия или организации, а также для конкретной категории защищаемых данных (подробно об этом изложено здесь). Так, построение и функционирование системы защиты информации должны осуществляться в соответствии с принципами:

1. Системность. Учет всех взаимосвязанных и взаимодействующих элементов, факторов и условий, существенно значимых для понимания и решения проблемы обеспечения безопасности.

2. Комплексность. Так, при разработке комплексной системы защиты информации в курсовой работе необходимо учитывать, что безопасность данных осуществляется с помощью комплекса технических, аппаратных и организационных мер, которых перекрывают все значимые каналы реализации угроз, а также учитывают возможность выявления новых источников угроз и возникновение новых каналов утечки информации.

3. Непрерывность. Защита информации должна обеспечиваться постоянно, даже при возникновении ремонтных и профилактических работ.

4. Своевременность. Меры должны иметь предупреждающий характер.

5. Преемственность и непрерывность совершенствования. При выявлении новых угроз, изменения, вносимые в систему защиты информации, не должны привести к ухудшению работы или отказу системы.

6. Минимизация полномочий. Пользователю предоставляются лишь минимальные права, требуемые для его работы.

7. Гибкость. В курсовой работе следует отметить, что система защиты информации должна иметь возможность изменяться и подстраиваться под измененные характеристики, объем и категорию обрабатываемых данных.

8. Открытость алгоритмов и механизмов защиты. Знание характеристик системы защиты информации не должно давать возможности нарушителю или пользователю системы обойти или преодолеть защиту.

9. Научная обоснованность и техническая реализуемость.

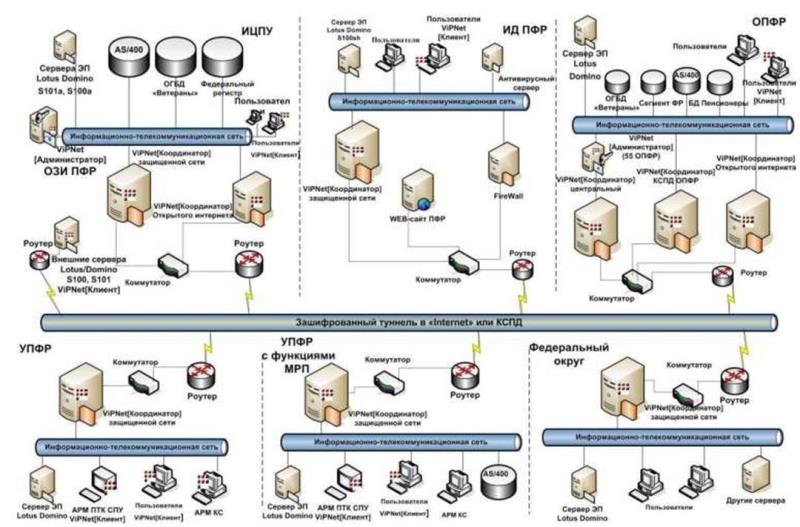

Следующим этапом изучения вопроса разработки системы защиты информации в курсовой работе является разработка топологии. Именно разработка архитектуры системы защиты информации в курсовой работе приводит к значительному повышению эффективности защиты в организации или на предприятии. Пример такой архитектуры приведен на рисунке 1.

Рисунок 1 - Архитектуры системы защиты информации в курсовой работе

Чтобы спроектировать действующую и актуальную систему защиты информации в курсовой работе, нужно определить какие меры защиты информации необходимо применить к каждой возможной угрозе. Для этого необходимо выбрать актуальные формы угрозы со средней и высокой вероятностью реализации и определить необходимые меры защиты от данных угроз (таблица ниже).

| № |

Угроза |

Меры защиты |

| 1 |

Вторжение по информационно- телекоммуникационным сетям |

Надежная аутентификация пользователей, система обнаружения вторжений |

| 2 |

Воздействие вредоносной программы |

Использование антивирусных программных продуктов с автоматическим обновлением сигнатурных баз; использование на каждом АРМ Firewall |

| 3 |

Нарушение внешнего электро-снабжения |

Контроль за территорией объекта; резервные источники питания |

| 4 |

Неисправность аппаратных средств |

Приобретение только лицензионных средств у проверенных производителей |

| 5 |

Ошибка в программе |

Закупка и установка только лицензионных программ последнего поколения; изучение уязвимостей программ на сайте ФСТЭК |

| 6 |

Ошибочные действия персонала |

Создание и регулярное обновление резервных копий данных; проведение инструктажей |

| 7 |

Перехват в телекоммуникационных сетях |

Аппаратные шифраторы для выработки качественных ключей шифрования и ЭЦП; интеграция со средствами защиты от несанкционированного доступа |

| 8 |

Несанкционированный доступ персонала ИС к ресурсам |

Надежная аутентификация пользователей; разграничение доступа к информации и постоянный контроль соблюдения правил |

| 9 |

Произвольное копирование баз данных |

Защита информации от копирования |

| 10 |

Накопление данных пользователем информационной системы |

Использование аппаратных шифраторов |

| 11 |

Злонамеренное разрушение (искажение) информации |

Разработка плана восстановительных мероприятий |

| 12 |

Хищение (утрата) или отчуждение машинных носителей |

Получение и возврат машинных носителей информации строго под подпись; хранение информации в закрытых помещениях с ограниченным доступом |

По результатам подобного анализа следует определить совокупность организационно-правовых и технических мер, которые и будут составлять систему защиты информации в курсовой работе. В качестве примера приведем меры, отражающие систему защиты коммерческой информации в курсовой работе:

1. Контролируемый вход в серверное помещение и в помещения, в которых хранятся коммерческая информация.

2. Утверждение руководителем документа, определяющего перечень лиц, доступ которых к коммерческой информации необходим для выполнения служебных обязанностей.

3. Установка лицензионного программно-аппаратного антивирусного средства, средства контроля содержимого и борьбы со спамом.

4. Установка программно-аппаратных средств защиты от НСД.

5. Использование актуальных и надежных аппаратных средств аутентификации пользователей.

6. Установка на каждое АРМ программно-аппаратного межсетевого экрана и VPN.

7. Разграничение доступа пользователей к конфиденциальной информации организационными и программными механизмами защиты.

8. Средства «прозрачного» шифрования логических дисков пользователей и всей конфиденциальной информации Управления, хранимой и обрабатываемой на серверах.

9. Внедрение современной системы обнаружения, оперативно оповещающей о вторжениях и атаках.

10. Создание системы резервного копирования коммерческой информации и разработка плана восстановительных мероприятий, в случае удаления или искажения информации.

В результате курсовой работы по системе защиты информации следует разработать эскизный проект системы защиты, на котором будут показаны организационно-правовые и инженерно-технические меры защиты, а также выработать рекомендации по обеспечению непрерывного процесса защиты и провести оценку повышения уровня защищенности.

В заключение следует отметить, что написать качественную курсовую работу по системе защиты информации Вам поможет полный перечень актуальных статей и рекомендаций по защите информации, изложенный здесь.