Как написать курсовую работу на тему рисков информационной безопасности. Актуальность цели и задач исследования во введении курсового проекта, суть и особенности, а также готовый образец плана, содержания и возможность бесплатно скачать пример.

Актуальность курсовой работы по рискам информационной безопасности обусловлена необходимостью разработки методологических основ и алгоритмов проведения оценки состояния информационной безопасности объектов, учитывающих неопределенность исходных данных, неопределенность параметров текущего состояния объекта и вызванные различного вида воздействиями в условии неопределенности. Другими словами, процедура принятия решения о состоянии (качестве) объекта контроля, осуществляется в условиях детерминированности, вероятности и неопределенности. Для более глубокого понимания сути в данной статье представлены рекомендации по написанию таких тем курсовых работ по рискам информационной безопасности, пример которых приведен в таблице ниже (подробно о выборе актуальных тем курсовых по рискам безопасности изложено здесь).

| 1. Курсовая работа: Анализ, оценка и управление рисками информационной безопасности |

2. Курсовая: Оценка риска нарушения комплексной системы защиты информации в организации |

| 3. Курсовой проект: Анализ рисков обработки персональных данных в компании (организации) |

4. Курсовая работа: Риски реализации атак информационной безопасности в автоматизированных системаз |

| 5. Курсовая: Управление рисками информационной безопасности информации, составляющей коммерческую тайну |

6. Курсовой проект: Методы и способы оценки рисков информационной безопасности информации в переговорной комнате организации |

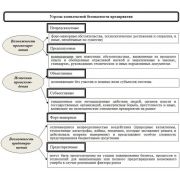

Риск можно определить как вероятность возникновения ущерба определенной величины. Т.е. риск напрямую зависит от ущерба. Таким образом, чем выше ущерб, тем выше будет риск, а с увеличением риска, защищенность объекта будет снижаться. Таким образом, главной целью курсовой по рискам информационной безопасности является обеспечение информационной безопасности для того, чтобы атака ИБ на исследуемый объект в целом не смогла достичь максимального эффекта (ущерба). Общая классификация условий реализации обеспечения информационной безопасности представлена на рисунке 1.

Рисунок 1 – Классификация условий реализации обеспечения информационной безопасности

В курсовой по рискам безопасности следует также отметить, что детерминированные условия, характеризуемые строгим соответствием каждому управленческому решению вполне определенного результата (оценочного значения состояния, качества) объекта, реально встречаются крайне редко. Вероятностные условия более реальны, они характеризуются тем, что в результате каждого управленческого решения или иного воздействия объект приобретает вполне определенное распределение вероятностей своего состояния (качества) на множестве возможных состояний.

Основные цели оценки рисков в курсовой работе можно определить следующим перечнем:

1. Оценка критичных областей, отрицательно влияющие на целевую функцию – обеспечение безопасности защищаемого объекта.

2. Выработка эффективных и обоснованных решений для контроля и минимизации выявленных рисков.

3. Определение баланса между возможным ущербом и размером затрат на обеспечение безопасности информационных систем.

4. Наглядное представление и обоснованность структуры затрат на обеспечение безопасности информационных систем для руководства.

Для лингвистической переменной «вероятность реализации угрозы» задается следующее терм–множество: «маловероятная», «достаточно низкая», «низкая», «средняя», «достаточно высокая», «высокая», «критически высокая», а для лингвистической переменной «ущерб от реализации угрозы» определяется терм-множество «незначительный», «достаточно малый», «малый», «средний», «существенный», «большой», «недопустимый».

В курсовой по рискам информационной безопасности рекомендуется отметить тот факт, что методология оценки и нейтрализации рисков охватывает три процесса: оценка рисков, снижение рисков, организация выполне¬ния процесса.

Оценка и нейтрализация рисков позволяет менеджерам инфор¬мационных систем (ИС) сбалансировать функциональные и эконо¬мические затраты на защитные мероприятия и эффективно выпол¬нять задачи по применению ИС. Руководство организации должно обеспечить необходимыми ресурсами для выполнения стоящих задач и определить характерис¬тики защиты информационной системы с целью достижения приемлемого уровня готовнос¬ти ИС перед лицом реальных угроз. Большинство организаций име¬ет ограниченные финансовые средства для защиты ИС, поэтому их использование должно быть проанализировано и обоснованно на основе результатов процесса оценки и нейтрализации рисков.

Процесс оценки и нейтрализации рисков в курсовой работе можно определить как зону ответственности персонала управления, характеризующуюся следующим перечнем должностных лиц:

1. Руководство информационной системы. В соответствии с ответственностью за конечное выполнение задачи, оно должно выделить и организовать эффективное применение необходимых ресурсов для обеспечения их выполнения. Принятие решений должно выполняться на основе результатов процесса оценки и нейтрализации рисков.

2. Руководитель информационной службы. Является ответственным за планирование и использование финансовых средств, организацию функционирования, включая компоненты по защите. Решения, сделанные в этих областях должны быть выполнены на основе результатов выполнения процесса по оценке и нейтрализации рисков.

3. Владельцы информационной системы и информации. Являются ответственными за обеспечение надлежащей защиты по обеспечению целостности, конфиденциальности и доступности данных и информационной системы, которыми они владеют. Как правило, они санкционируют модернизацию (изменения) в ИС (например, системное расширение, изменения в программном обеспечении и оборудовании).

4. Ответственные за защиту информации в информационной системе. Персонал по обеспечению компьютерной безопасности является ответственным за организацию практического выполнения программ защиты. В курсовом проекте по рискам информационной безопасности следует отметить, что такие сотрудники играют ведущую роль в разработке соответствующей структурной методологии для идентификации, оценки и снижения рисков. Эти должностные лица могут также выступать как основные консультанты для руководителей процесса по оценке и нейтрализации рисков на постоянной основе.

5. Организаторы вычислительного процесса и обеспечения безопасности информации в ИС. К этой категории должностных лиц относятся: администраторы ИС, сети, приложения, баз данных, компьютерные специалисты, аналитики защиты, консультанты защиты. Они ответственны за выполнение требований по защите ИС при функционировании. Поскольку происходят изменения в существующей среде ИС (например, расширение сети, изменения существующей инфраструктуры и организационных мероприятий, введение новых технологий), они должны не только выполнять рекомендованные мероприятия защиты в соответствии с установленными требованиями, но и участвовать в процессе оценки и нейтрализации рисков для определения вновь потенциально возможных рисков.

6. Специалисты по обучению применения средств защиты. Использование ИС в строгом соответствии с выработанными в организации политикой безопасности, рекомендациями и правилами является важным элементом по защите ресурсов ИС. Необходимо отметить в курсовой работе по рискам ИБ, что участники вычислительного процесса должны быть соответствующим образом обучены и понимали механизмы защиты. Поэтому, специалисты по обучению применения средств защиты должны достаточно глубоко понимать процесс оценки и нейтрализации рисков и уметь разрабатывать соответствующие программы обучения пользователей.

Таким образом, в курсовой работе по рискам информационной безопасности следует выявить существующие уязвимости, актуальные угрозы и рассчитать величину возможного ущерба при реализации конкретной угрозы. В завершение риск-анализа получается полная картина риска по оценке и нейтрализации рисков для исследуемого объекта, также составляются рекомендации по управлению риском. Основываясь на результатах риск-анализа, строится эффективная система защиты информации.

В заключение следует отметить, что написать качественную курсовую работу по рискам информационной безопасности Вам поможет полный перечень актуальных статей и рекомендаций по информационной безопасности, изложенный здесь.