Как написать дипломную работу на тему защиты базы данных. Актуальность цели и задач во введении диплома, направления исследования, суть и особенности написания, а также готовый образец плана, содержания и заключения дипломной работы по защите базы данных. Узнать рекомендации экспертов и скачать пример дипломной работы бесплатно.

В связи с тем, что базы данных представляют собой совокупность хранимых структурированных массивов информации, функционирующих в различных автоматизированных информационных системах, системах автоматизации и иных системах обработки информации, изучение вопроса защиты базы данных в дипломе является актуальным исследованием. Для более глубокого понимания сути в данной статье представлены рекомендации по написанию таких тем дипломных работ по защите базы данных, пример которых приведен в таблице ниже.

| 1. Защита базы данных: диплом по управлению муниципальным предприятием |

2. Защита базы данных: дипломная работа по созданию информационной системы |

| 3. Защита базы данных: дипломная работа по автоматизации технологических процессов |

4. Способы защиты базы данных: диплом по безопасности управления предприятием |

| 5. Дипломная работа: Защита базы данных информационной подсистемы специалиста по кадровым операциям |

6. Безопасность сети: диплом по методам адаптации нейросетевых средств мониторинга безопасности |

| 7. Дипломная работа: Защита базы данных автоматизированного обучающего курса Элементная база компьютеров |

8. Бакалаврская работа: Защита базы данных CRM-системы для отдела продаж компании-разработчика программного обеспечения |

| 9. Дипломная работа: Защита базы данных подсистемы учета и анализа дисциплинарной практики воинской части |

10. Выпускная бакалаврская работа: Защита базы данных электронного справочника в виде веб-приложения |

| 11. Диплом: Защита базы данных системы приема заявок на грузоперевозку в виде веб-приложения |

12. НИР: Защита базы данных веб-сервиса для учета заявок на таможенное оформление грузов |

| 13. Дипломная работа: Защита базы данных АРМ Контролёра ОТК |

14. Магистерская работа: Защита базы данных ЭИС для учета заявок клиентов на примере компании-провайдера |

| 15. Научно исследовательская работа: Защита базы данных модуля КИС по управлению заявками на создание систем безопасности для компании |

16. Выпускная квалификационная работа: Защита базы данных ЭИС учета и анализа заказов товаров для здоровья и красоты на примере компании |

| 17. Магистерская диссертация: Защита базы данных ЭИС поддержки деятельности менеджера по работе с контрагентами строительной компании |

18. Диплом: Защита базы данных ИС по управлению заявками на сопровождение технического и программного обеспечения для банка |

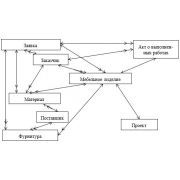

Дипломные работы по защите базы данных посвящены разработке мер по недопущению несанкционированного доступа к таблицам хранения данных в виде записей (строк) и полей (столбцов), связанных ключами. Каждая запись в таблице базы данных должна иметь первичный ключ или идентификатор, значение которого однозначно определяет ту или иную запись. Существуют различные системы защиты базы данных, схематичное изображение исппользования таких систем представлено на рисунке 1.

Рисунок 1 - Реалиация защиты базы данных в дипломе

При написании дипломной работы по защите базы данных необходимо учитывать, что первичный ключ должен обладать двумя свойствами:

1. Однозначная идентификация записи: запись должна однозначно определяться значением ключа.

2. Отсутствие избыточности: никакое поле нельзя удалить из ключа, не нарушая при этом свойства однозначной идентификации.

Способы защиты базы данных в дипломе должны быть определены в соответствии со структурой БД, полученной в результате проектирования (подробно о проектированию и разработке базы данных изложено здесь). Структура реляционной базы данных определяется составом таблиц и их взаимосвязями.

Создание реляционной БД по созданию базы данных начинается с формирования структуры таблиц. При этом определяется состав полей, их имена, тип данных каждого поля, размер поля, ключи, индексы таблицы и другие свойства полей. При создании базы данных важно задать параметры, в соответствии с которыми СУБД будет автоматически поддерживать целостность данных. Конструкторская часть работ завершается процедурой загрузки, т. е. заполнением таблиц конкретными данными.

В качестве примера дипломной работы по защите базы данных приведем пример разработки системы защиты базы данных от спам-атак. Под системой защиты базы данных будет пониматься совокупность сил, средств, методов и мероприятий, используемых во взаимодействии и дополнении друг друга и предназначенные для обеспечения на регулярной основе и на заданном уровне защиты информации на этом объекте.

Система защиты базы данных от спам-атак может включать следующие компоненты или их совокупность:

1 Proxy-серверы. Функции proxy-серверов отличаются от функций межсетевых экранов, например, контроля выполнения правил разграничения, которые должна выполнять, в частности, операционная система или система управления базами данных, при этом доступ реализуется через Proxу-сервер.

2 Мониторы безопасности. Мониторы безопасности только контролируют выполнения правил безопасности и инициируют запреты в случае невыполнения установленных правил или выявления иных нарушений, но не реализуют сам доступ. В настоящее время мониторы безопасности реализуются в основном на уровне операционной системы и на уровне архитектуры процессора, что существенно повысит эффективность разграничения доступа к защищаемой информации.

Система защиты базы данных от спам-атак может включать в себя вышеперечисленные средства защиты, однако имеет и свои компоненты, отличные от системы защиты вышеописанной системы.

Так, например, антивирусные программы можно объединить с системами обнаружения спам-атак. В данной работе они разделены, поскольку антивирусные программы проще и, возможно, для определенных компьютерных систем будет достаточно уровня защиты антивирусных программ.

Стоит отметить, что величина ущерба и состав (стоимость) системы защиты базы данных взаимосвязаны и взаимообусловлены. С одной стороны, чем лучше система защиты, тем меньше вероятность нанесения большего ущерба. С другой стороны, чем выше возможный ущерб, тем больше средств и сил затрачивается на организацию системы защиты базы данных.

Так как данные величины могут измеряться при помощи одной меры измерения (в условных единицах), то можно сформировать единый критерий качества управления риском.

В заключение стоит отметить, что существуют исключения, когда стоимость системы защиты базы данных может превышать максимальный ущерб (например, база данных, обрабатывающая государственную тайну). Полный перечень актуальных статей и рекомендаций по прикладной информатике и защите базы данных изложен здесь.